- Titre :

- Reprendre sa vie numérique (et ses données) en main

- Intervenant :

- Tristan Nitot

- Lieu :

- Web2day 2016 - Nantes

- Date :

- juin 2016

- Durée :

- 22 min

- Visionner la vidéo

- Licence de la transcription :

- Verbatim

- transcription réalisée par nos soins.

Les positions exprimées sont celles des intervenants et ne rejoignent pas forcément celles de l’April.

Transcription

Bonjour, bonjour ! Tristan Nitot. Je vous donne dix secondes pour vous asseoir, parce que j’ai une mauvaise nouvelle : j’ai 20 minutes et 54 slides. Donc j’espère que le représentant du Guinness book of records est dans la salle parce que c’est maintenant que ça se passe ! Voilà.

Donc Tristan Nitot. Je suis Chief Product Officer d’une start-up qui s’appelle Cozy Cloud [1]. Je suis aussi membre du comité de prospective de la CNIL ; un ancien du Conseil national du numérique. J’étais même venu il y a deux ans dans cette même salle, sur cette même scène, avec mes collègues, et j’ai écrit un livre sur les données, la surveillance de masse et la vie privée à l’ère du numérique [Surveillance :// ].

Il faut vraiment que j’aille vite donc accrochez-vous !

Je vais vous parler de données numériques évidemment, de vie privée, et je tiens d’abord à dire qu’ici, sûrement, la plupart d’entre nous utilisons trois ordinateurs. Alors évidemment vous pensez à un PC ou à un Mac, c’est un peu pareil. Vous avez un smartphone qui est un ordinateur. Qui n’a pas de smartphone dans la salle ? Levez la main ! OK ! Donc c’est vite fait, personne. Si ? Non ? Même pas ! Donc tout le monde en a un.

Et on a un troisième ordinateur, alors lui on ne le voit pas, c’est le cloud, c’est cet ordinateur qui est dans les nuages. Et je suis ravi. Moi ça fait 36 ans que je fais de l’informatique. J’ai commencé quand j’étais tout gamin, en 1980, où j’ai écrit mon premier logiciel à 14 ans. Et depuis j’ai toujours trouvé ça absolument formidable, toutes ces évolutions, j’ai trouvé le Minitel formidable quand c’est arrivé — oui je sais, ça fait rire avec le recul ; je trouve le Web formidable et c’est pour ça que j’ai passé 17 ans sur le projet Mozilla qui a donné Firefox [2] que certains d’entre vous utilisent peut-être. Et je suis vraiment un fan d’informatique, mais je pense qu’il y a un moment il va falloir qu’on décrypte un peu le bullshit ambiant. Et c’est pour ça que je voudrais, dans un premier temps sur cette présentation, juste revenir en arrière sur des sujets qu’on a peut-être oubliés, emballés par notre enthousiasme, emballés par cette envie d’aimer la technologie et de découvrir ses possibilités. Il y a un moment il faut quand même prendre un petit peu de recul et commencer à réaliser que dans un certain nombre de conférences, de prises de position marketing, certains se sont quand même bien foutus de notre gueule !

Déjà, première vérité : le nuage ça n’existe pas ; c’est l’ordinateur de quelqu’un d’autre. Je crois que c’est super important de le dire. On dit : « Ouais, c’est dans le cloud ! » Non ! c’est dans l’ordinateur de quelqu’un d’autre ! Et ce quelqu’un d’autre, justement, il possède cet ordinateur, ça fait qu’on laisse nos données dans le cloud, donc on met nos données sur l’ordinateur de quelqu’un d’autre et puis, évidemment, on ne peut pas contrôler le logiciel puisqu’on n’a pas accès à cet ordinateur de quelqu’un d’autre, on peut juste s’en servir et, du coup, on n’a pas le contrôle de ce qui est fait de nos données.

Donc le côté nuage sympathique, etc., c’est juste pour cacher le fait qu’on n’a plus le contrôle de l’informatique qu’on utilise.

Il y a quelque chose ensuite, deuxième vérité, qui est : les données sont le pétrole du XXIe siècle. Oui, ça c’est vrai, et surtout dans des conférences comme Web2day, on le sait quoi que les données c’est le pétrole du XXIe siècle. Ce qu’on dit peut-être un peu moins c’est que des sociétés viennent pomper ce pétrole jusque dans nos poches. Vous voyez, là sur la droite, c’est une copie d’écran de mon smartphone sous Android en train d’installer l’application Facebook. Et là, il me propose de pomper en gros tout ! Tout ! Mon identité, mon agenda, il va pomper tous mes rendez-vous, il va pomper tous mes contacts, il les envoie ensuite à Facebook ; ma position GPS ; mes textos il les lit ; il contrôle mes appels et il va aussi pomper toutes mes photos, mes contenus multimédias, mes fichiers. Voilà. Et en bas il y a un bouton vert « acceptez ». Eh bien non, non ! Je n’accepte pas ! D’ailleurs je ne l’ai pas installée cette application Facebook sur mon smartphone, parce qu’il y a un moment c’est juste… C’est juste scandaleux qu’on pompe toutes mes données comme ça. Je n’ai pas pu ; franchement je n’ai pas pu accepter ! Alors on va dire « ouais Nitot il n’aime pas Facebook et tout ». C’est vrai, mais il n’y a pas que Facebook, il y a Google aussi.

Vous voyez, ça c’est Google Location History. Vous vous connectez sur votre compte Google et si vous cherchez bien vous trouvez ça. Ça, ce sont mes itinéraires à Paris le 2 décembre 2014. Donc j’habite, attendez que j’arrive, moi j’habite par là, enfin j’habitais par là, j’ai déménagé depuis. Je me suis promené, j’avais un premier rendez-vous ici. Ensuite j’ai pris le métro là et donc ça fait une grande ligne droite ; ensuite j’ai un autre rendez-vous ici. Ensuite je suis allé à mon bureau qui était là à l’époque où je travaillais chez Mozilla. Et même si on zoome on voit le nombre de fois où je suis allé dans les toilettes dans la journée puisque je n’étais pas repéré par la même borne GSM. Et ensuite, j’ai repris le métro et je suis rentré chez moi le soir.

Google a toutes ces informations et si vous cherchez bien, il vous montre qu’il les a. Et ça, ça pose aussi un problème. C’est un problème parce qu’en fait on donne toutes nos données en échange d’un service qui vaut très peu cher. Si vous regardez la comptabilité, j’ai fait le calcul sur l’année 2014, rapportées au nombre d’utilisateurs, la Recherche et développement et l’exploitation du service Facebook coûte moins de six dollars par an et par utilisateur. Autrement dit, on donne toutes nos données personnelles en échange d’un service qui est le prix de trois ou quatre cafés dans un bar nantais. Il y a vraiment une arnaque là-dessus, parce qu’on n’a pas conscience de cet état de fait.

Si vous permettez, je vais faire une métaphore agricole. Donc ce sont des cochons et parmi ces cochons il y en a deux qui discutent ensemble. Il y en a un qui dit à l’autre :

« Tu sais je suis super content d’être ici.

— Ah bon ?

— Ah ouais ! Mais regarde, la bouf est gratuite. La bouf est gratuite, c’est génial, open bar ! »

Et l’autre lui répond : « Ouais ! Et en plus on est logés gratuitement et ça c’est cool ! »

C’est cool, sauf que les clients, ce sont ceux qui mangent le saucisson. Les cochons ne sont pas les clients du fermier ; je crois que c’est très important de le dire et donc nous, on est des cochons du numérique parce qu’on pense qu’on est des clients de Facebook et de Google et la réponse est non. Non, nous ne sommes pas les clients de Google et de Facebook. Les vrais clients ce sont ceux qui payent et ceux qui payent ce sont ceux qui vont utiliser nos données, c’est-à-dire des annonceurs publicitaires, des traders de données, etc.

Donc ne soyons pas des cochons qui pensons être les clients du fermier !

Il y a une autre chose qu’on a peut-être un petit peu oubliée c’est que déjà en 1999, une personne très intéressante qui s’appelle Lawrence Lessig — Lawrence était il y a encore quelque temps candidat aux présidentielles américaines, c’est un juriste de très haut vol — et il expliquait que si au 19e et au 20e siècles ceux qui régulaient la société c’étaient des juristes qui faisaient des lois, eh bien aujourd’hui, au 21e siècle, ceux qui font la loi ce sont ceux qui font le code. Et s’il y a des informaticiens dans la salle, comme moi, sachons qu’on a une responsabilité vis-à-vis de la société sur le type de code qui est écrit parce que c’est nous qui décidons de ce que l’ordinateur peut faire. Et l’ordinateur étant tellement présent dans nos vies, dans nos poches, partout, eh bien c’est nous qui décidons ce que les gens peuvent faire ou ne pas faire.

Il y a aussi un type très intéressant, Edward Snowden qui, il y a tout juste trois ans, révélait des informations extrêmement importantes sur la NSA. Edward Snowden, pour ceux qui habitent sous un caillou depuis ces trois dernières années, c’est donc un lanceur d’alerte, qui travaillait pour la NSA, qui est parti avec les poches bourrées de clefs USB sur lesquelles il y a avait à peu près tous les slides Powerpoint de la NSA, donc les services d’espionnage américains. Il y a des dizaines de milliers de documents qui ont été donnés à des journalistes, qui sont encore triés aujourd’hui, trois ans plus tard, et qui continuent de sortir. Mais il y a vraiment eu quelque chose de très important qui est sorti de ces documents, c’est que la NSA veut espionner les sept milliards de terriens qui habitent sur cette planète.

Et évidemment, c’est plus facile pour ceux qui sont connectés de façon électronique avec des téléphones, par exemple ils écoutent les communications téléphoniques, et évidemment, les trois milliards d’internautes c’est encore plus facile. Alors ce n’est pas forcément super facile d’écouter trois milliards d’internautes ! Mais dès lors que ces trois milliards d’internautes mettent leurs données chez Google, Facebook, Yahoo et Microsoft, eh bien c’est beaucoup plus facile de poser « quelques micros », entre guillemets, électroniques, qui vont venir capter les données sur les trois milliards d’internautes, parce que, justement, elles sont concentrées dans quelques endroits stratégiques que sont Google, Facebook, Yahoo, Microsoft et une dizaine d’autres.

Donc j’ai représenté ça visuellement comme étant des silos à données, d’immenses, en fait, espaces de stockage. Mais dans la vraie vie on y stocke du grain de céréales et dans le cyberespace on y stocke nos données et, évidemment, ils ne communiquent pas entre eux. Ça n’empêche pas la NSA de venir pomper nos données chez ces gens-là.

Et ça, évidemment, on ne l’explique pas trop parce que ce n’est pas super bon pour le business. Et il y a un moment où il faut quand même prendre un peu de recul et savoir que la collecte de données massives, la surveillance de masse, est rendue économiquement possible par cette concentration de données dans ces grands silos que sont Google, Facebook, Yahoo, Microsoft, qu’on appelle aussi parfois les GAFAM.

« Ouais, mais moi je n’ai rien à cacher ! » Évidemment, de toutes façons, quand on se sent impuissant, on essaie de toujours de se justifier, la politique de l’autruche, tout ça. Je vais faire très vite parce qu’on n’a pas beaucoup de temps. Mais on a tous, absolument tous, quelque chose à cacher en tant que personne. En tant que personne ! Ceux qui ne sont pas d’accord avec ça sont priés de venir me voir à la fin avec leur fiche d’impôts ; on va en parler. Et puis me donner leur mot de passe Facebook, je vais juste regarder, c’est promis, et puis une liste de leurs textos.

Évidemment, il y a des tas de choses qu’on voudrait cacher, l’intimité amoureuse, je ne sais pas, ou une intimité juste personnelle. Que tous ceux qui n’ont pas de loquet à leurs toilettes se sentent concernés. Enfin personnellement, quand je vais aux toilettes, je n’y fais rien d’illégal, mais je ferme quand même le loquet des toilettes. Et j’ai des enfants, je les ai faits moi-même avec ma femme, mais je vais m’arrêter là en termes de précision sur le geste technique, vous voyez ! Parce que ce n’est pas illégal de faire des enfants, c’est bon pour nos retraites, mais je ne préfère qu’on en parle pas plus. Déjà là, ma femme voit le truc elle va me dire « chéri, il faut qu’on parle ! »

Et il y a des choses beaucoup plus sensibles et peut-être moins tangibles qui sont le fait qu’on a des idées, des idées qui sont peut-être politiques, une vision du monde, ce qu’on a envie de faire, ce dont on rêve, etc., qu’on ne peut pas exprimer en public et, qu’en fait, on se refusera de penser si jamais on se sent observé. Il y a une étude parue récemment qui est absolument fascinante. C’est qu’exactement au moment où il y a eu les révélations d’Edward Snowden sur la NSA, eh bien il y a un scientifique qui a regardé l’audience des pages sur un certain nombre de sujets liés à la surveillance de masse, sujets qui sont propres à la NSA. Eh bien dès lors qu’il y a eu ces révélations Snowden, on voit l’audience sur ces pages de Wikipédia qui baisse radicalement. Pourquoi ? C’est tout à fait légal de regarder des pages Wikipédia et de les lire, eh bien on se dit « ah oui, mais là, les trucs sur le Jihad ! Non, ça ne m’intéresse plus trop ! » C’est-à-dire qu’en fait c’était intéressant quand les gens ne se savaient pas surveillés, espionnés, mais dès lors qu’ils se disent « je suis peut-être surveillé », eh bien ils font de l’autocensure et ils s’interdisent de regarder des pages sur des sujets qui sont pourtant d’actualité et extrêmement importants pour nous en tant que citoyens à savoir. On n’ose plus, en fait, regarder les pages sur le jihad, de peur d’être pris pour un djihadiste et de finir en tôle. Alors que je pense, en tant que citoyen, c’est essentiel de se renseigner sur ces choses-là pour se faire une opinion.

En tant qu’entreprise aussi, toutes les entreprises ont des choses à cacher : des listes de clients, des références, des taux de remise, des états de stocks, des listes de fournisseurs, des ingrédients secrets, etc. ; c’est très important. Donc on a aussi, en tant qu’entreprise, besoin de vie privée d’entreprise, si vous voulez, parce qu’on fait des choses légales, mais on a besoin de le cacher parce, que si ça tombait dans les mains d’un concurrent, ça poserait des problèmes.

D’ailleurs la NSA et on voit ici un slide qui vient directement de la NSA, qui a été rapporté par Snowden, qui décrit comment toutes ces sociétés-là, dont on voit les logos ici, en fait sont espionnées et permettent, via un moteur de recherche interne, de regarder ce qui est communiqué via ces systèmes-là. Ça c’est le programme PRISM [3], mais il y en a d’autres, un autre qui s’appelle Blarney et un autre qui s’appelle XKeyscore ; XKeyscore [4] c’est un moteur de recherche sur les personnes au sein de la NSA pour savoir ce qu’elles disent, ce qu’elles pensent, avec qui elles communiquent, etc.

Et c’est intéressant, parce que la NSA ne fait pas juste ça pour lutter contre le terrorisme, c’est même plutôt un prétexte. En fait, les vrais clients de la NSA ce sont des agences comme le Department of Commerce, c’est-à-dire, en gros, tout ce qui est activité économique, le ministère de l’économie américain et d’autres qui vont communiquer ça à des sociétés qui sont concurrentes des sociétés par exemple européennes. Donc des informations sur Airbus vont finir chez Boeing grâce aux programmes de la NSA !

Alors qu’est-ce qu’on fait parce qu’on est un peu quand même dans le caca ? Qu’est-ce qu’on fait pour ça ? Eh bien moi je vous propose qu’on invente le futur qu’on veut plutôt que de rester stoïques. Après tout, on est dans une conférence où il y a beaucoup d’innovation, il y a beaucoup d’informaticiens et les informaticiens, je vous le disais, ont le pouvoir. Et moi, en tant qu’informaticien, j’encourage les autres à inventer un monde, un monde informatique qu’on veut et qui ne sera donc plus décentralisé pour éviter cette centralisation qui pose problème ; et quelque chose qui soit respectueux de la donnée personnelle, pour inventer un monde dans lequel on a envie de vivre pour nous et puis pour nos enfants.

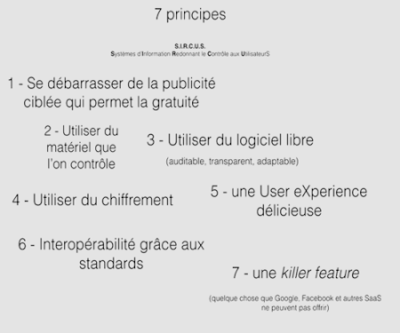

Et le principe de ce monde, j’ai appelé ça un SIRCUS, un Système d’Information Redonnant le Contrôle aux UtilisateurS, désolé, je ne suis pas super fort en acronymes ! Donc le SIRCUS repose sur sept principes. L’idée, fondamentalement, c’est de faire un genre de cloud personnel. Alors le cloud oui, bien, mais personnel, à un endroit où on stocke mes données et où elles ne sont pas utilisées par des personnes qui n’ont pas mon intérêt en jeu.

Donc les sept principes du SIRCUS, je vais vous les détailler.

- Le premier c’est qu’il faut se débarrasser de la publicité ciblée. Parce que, quand vous utilisez un service dit gratuit, vous devenez un cochon du numérique. Donc il vaut mieux payer et être un vrai client et non pas, finalement, une bestiole qui va être abattue ou au moins qu’on va traire pour récupérer les données. Le problème central, premier, c’est la publicité ciblée, parce qu’un service financé par la publicité ciblée, c’est un service qui a intérêt à accumuler les données pour profiler l’utilisateur et servir le client, c’est-à-dire celui qui a besoin de la donnée.

- Deuxième principe, c’est utiliser du matériel qu’on contrôle. Là, ce que vous voyez à l’écran, c’est une machine qui s’appelle une Cubieboard [5]. Aujourd’hui, on fait des choses de ce genre-là qui sont très peu chères, par exemple un Raspberry 2 ou 3 ça vaut environ 35/40 euros. Ça utilise la technologie des téléphones mobiles et des tablettes. Ça fait des processeurs très bon marché qui sont capables de faire des tas de choses absolument extraordinaires. Ce qui est complètement paradoxal c’est qu’on doit ça à la technologie des téléphones qui nous espionnent ! Mais avec ces systèmes, on arrive à faire des serveurs personnels, qui valent quelques dizaines d’euros, sur lesquels on va pouvoir faire tourner du logiciel.

- Justement troisième principe. On va mettre sur ces machines que l’on contrôle du logiciel libre. On pourra dire open source pour ceux qui veulent. C’est, en gros, du logiciel dont le code source est visible, donc il est auditable ; on sait ce qu’il fait ; ce n’est pas une boîte noire qu’on fait tourner, c’est du logiciel dont on comprend le fonctionnement ou au moins dont les experts peuvent comprendre le fonctionnement et attester que le logiciel fait bien ce qu’il dit qu’il fait. Il est transparent et, en plus, comme c’est du logiciel libre, il est adaptable à nos besoins. C’est-à-dire que s’il ne fait pas ce qu’on veut, comme il tourne sur une machine dont on a le contrôle, eh bien on va pouvoir demander à quelqu’un de le modifier ou on peut le modifier soi-même. Ça c’est le troisième principe du cloud personnel.

- Quatrièmement, c’est utiliser du chiffrement. C’est-à-dire que mes données sont dans ce petit serveur qui fait tourner du logiciel libre, eh bien il va communiquer avec ma tablette, avec mon laptop, avec mon smartphone. Évidemment, c’est là que la NSA va laisser traîner ses grandes oreilles. Et donc c’est pour ça qu’il faut du chiffrement entre mon cloud personnel et les différents devices que j’utilise pour accéder à mes données. Sinon, c’est comme si je ne faisais rien, puisque mes données vont transiter en clair sur Internet et donc elles sont interceptées. Par exemple, on sait que la NSA a , en fait, mis des bretelles sur les principaux câbles de fibre optique sous-marins qui traversent tout le globe.

- Cinquièmement, quelque chose qui est très important et qui est parfois pas toujours compatible avec l’approche du logiciel libre, c’est qu’il faut qu’on ait une User eXperience, une interface graphique, une simplicité d’utilisation, qui soit énorme. Il faut que le logiciel soit un délice à utiliser ! Et ça, évidemment, les informaticiens qui ont écrit le logiciel n’ont pas toujours la capacité à prendre le recul et à faire preuve d’empathie, finalement, pour l’utilisateur lambda et se dire « est-ce que mon oncle machin, ma petite sœur ou autres seront capables d’utiliser ce logiciel ? » Donc il faut faire quelque chose de très simple à utiliser et plaisant à utiliser.

- Sixièmement, il faut que ce système puisse converser avec d’autres systèmes pour faire des échanges, publier des agendas, partager des événements ou des photos ou je ne sais quoi, et ça, ça ne se fait que s’il y a des standards qui permettent l’interopérabilité entre les différents systèmes.

- Et septièmement enfin, il faut une killer feature. C’est-à-dire que si je veux utiliser un cloud personnel à la place des systèmes de Google, de Facebook, de Yahoo, de Microsoft, d’Amazon, etc., il faut que je sache faire quelque chose que les autres ne savent pas faire. Parce que ça ne suffit pas de proposer une alternative si cette alternative elle est juste aussi bien mais qu’elle va nécessiter un effort de migration depuis les systèmes existants, centralisés. Il faut offrir quelque chose qui donne vraiment envie aux utilisateurs de se dire « ah oui, mais je vais migrer sur mon cloud personnel parce que là je peux faire ça et ça, Google ne sait pas le faire ! »

Alors il existe, en fait, plusieurs systèmes aujourd’hui qui font du cloud personnel sur le marché. Aux États-Unis il y a une boîte qui s’appelle Solid, en Allemagne il y a une boîte qui s’appelle Nextcloud.

Organisateur : Tristan !

Tristan : C’est l’heure ?

Organisateur : Tu nous avais prévenu qu’il y a avait 54 slides et que tu avais 20 minutes. Je crois que, malheureusement, il en reste quelques-unes. Du coup ce que je propose c’est on va prendre une dernière question dans la salle, très rapidement, avant de passer à la prochaine intervention.

Tristan : D’accord. Je n’ai pas vu passer l’heure. C’est pire que ce que je pensais, même à fond. OK ! Eh bien c’est une catastrophe ! Officiellement ! Oui ! Vous aurez vu à quoi ressemble Cozy Cloud qui est ce qu’on fait. Voilà. Merci.

[Applaudissements]