- Titre :

- Décryptualité du 25 février 2019 - Les supers pouvoirs des admins sys

- Intervenants :

- Nolwenn - Nico - Mag - Manu - Luc

- Lieu :

- April - Studio d’enregistrement

- Date :

- 25 février 2019

- Durée :

- 15 min 40

- Écouter ou télécharger le podcast

Revue de presse pour la semaine 8 de l’année 2019

- Licence de la transcription :

- Verbatim

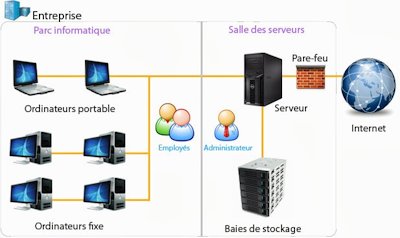

- Illustration :

- réseau-entreprise, Préparer et réussir le C2I théorique, blog de Jean-Philippe Jouve. Licence CC : attribution - pas d’utilisation commerciale - pas de modification.

Les positions exprimées sont celles des personnes qui interviennent et ne rejoignent pas nécessairement celles de l’April, qui ne sera en aucun cas tenue responsable de leurs propos.

Description

Les admins sys ont tout pouvoir sur leur système d’information, ce qui pose la question de leurs responsabilités.

Transcription

Luc : Décryptualité.

Voix off de Nico : Le podcast qui décrypte l’actualité des libertés numériques.

Luc : Semaine 8. Salut Manu.

Manu : Salut Mag.

Mag : Salut Nico.

Nico : Salut Nolwenn.

Nolwenn : Salut Luc.

Luc : On est nombreux ce soir. Qu’as-tu récupéré comme articles pour la revue de presse, Manu ?

Manu : Petite revue de presse, mais qui reste intéressante.

Mag : Ce n’est pas le nombre qui compte ! LeMagIT, « Comment la MAIF est devenue un contributeur de l’Open Source », de Alain Clapaud.

Manu : Si vous êtes une entreprise et que vous voulez montrer aux gens qui sont autour de vous comment ça peut fonctionner pour faire du Libre dans une entreprise, eh bien allez jeter un œil parce que la MAIF s’y est mise.

Mag : ZDNet France, « La bataille entre vrai open source et faux open source s’intensifie », de Steven J. Vaughan-Nichols.

Manu : C’est un article qui tourne un peu en eau de boudin et qui parle justement de récupérer, de modifier des licences sur des logiciels libres. Ce sont des vieilles discussions, les licences, eh bien là ça réapparaît une nouvelle fois.

Mag : Developpez.com, « Les États membres de l’UE approuvent la version finale de la directive Copyright », par Michael Guilloux.

Manu : On n’est pas enchantés. C’est une directive qui contient notamment les articles 11 et 13 qui nous embêtent beaucoup dans les nouveaux droits d’auteur à façon européenne. Il y encore d’autres étapes avant que ça devienne des règlements ou des lois nationales, notamment au Parlement européen.

Mag : 01.net, « Adoptez un Chatons et offrez-vous le cloud que vous méritez », par Marion Simon-Rainaud.

Manu : Ça parle de Framasoft et les Chatons ce sont les… ?

Mag : C’est un Collectif d’Hébergeurs Alternatifs Transparents Ouverts Neutres et Solidaires.

Luc : Il faudra qu’on apprenne un jour !

Manu : Oui, mais elle le fait de plus en plus en vite, ce n’est pas mal aussi ! Et ensuite ?

Mag : Contrepoints, « Si un logiciel est financé avec des fonds publics, son code source devrait être ouvert », par Glyn Moody.

Manu : Donc oui, bien sûr, si c’est le public qui finance un logiciel, le logiciel devrait être public ; ça paraît naturel mais cela n’est toujours pas le cas en France.

Luc : Pour le sujet de la semaine, on va essayer de faire un truc à la mode et on va parler de supers héros, au moins de supers pouvoirs et des supers pouvoirs et des…

Nico : Grandes responsabilités.

Luc : Oui. Des choses comme ça, des admins sys. Donc les admins sys – sys comme système, pas comme le chiffre six, il n’y pas d’admin sept – et on va profiter, Nicolas, que tu sois là parce que toi, c’est ton boulot, en fait, d’être admin sys.

Nico : Oui. Il paraît que c’est un peu mon job.

Luc : Administrateur système, quand on le dit de façon complète. Est-ce que tu veux définir rapidement ? En quoi ça consiste ?

Nico : Dieu sur terre !

Manu : Rien que ça ! D’accord !

Luc : Avant d’attaquer la question des pouvoirs de l’admin sys, ça fait quoi un admin sys ?

Nico : En gros ce sont toutes les personnes que vous engueulez généralement parce que l’imprimante ne marche pas.

Luc : C’est de ta faute !

Nico : Ou Internet est cassé. C’est nous qui sommes derrière et qui maintenons les serveurs, les services, qui gérons le quotidien de toute la partie en arrière plan de l’informatique, que vous ne voyez pas, du coup, dans votre vie quotidienne. En tout cas, on essaye de faire en sorte que vous la voyiez le moins possible.

Luc : Tu es Dieu, il faut voir ! Est-ce que tu as créé le monde ?

Nico : Moi non, mais nos ancêtres, très éloignés genre en 1970 et des brouettes. La base de l’Internet a été créée par des admins sys sinon ça ne marcherait pas. Ce sont des petites mains qui ont monté tout ça. Au départ, il n’y a pas des admins sys, c’était surtout des scientifiques ou des chercheurs, mais après il faut bien des gens pour maintenir, pour monter ça, pour gérer des technos qui ne sont quasiment pas connues du grand public. Tout le monde ne voit que Internet : je lance mon navigateur, je rentre une URL et ça marche ; derrière il y de la mécanique, juste démoniaque, pour réussir à faire fonctionner tout ça.

Mag : Pourquoi démoniaque ? Là ce n’est plus un dieu c’est un démon ! Il l’a dit !

Nico : Oui. Je pense qu’on y viendra, mais malheureusement c’est un métier qui peut vite déraper et on a vraiment beaucoup, beaucoup de pouvoirs.

Manu : Oui. Vous êtes au cœur des systèmes que vous mettez en place et que vous maintenez, donc nécessairement vous avez des accès aux bases de données, aux mails, aux conversations qui passent, chiffrées ou pas chiffrées d’ailleurs, parce que, à un moment donné, il faut bien que toutes les informations qu’on échange soient traitées sur certains serveurs. Et il y a des administrateurs systèmes qui peuvent mettre les mains sur ces serveurs.

Luc : Chiffré ou pas chiffré, je pense que c’est un point important parce que moi, hop ! J’ai mon mot de passe, donc personne ne peut voir ce que je fais !

Manu : Oui, que tu crois !

Luc : Eh bien si ! J’ai un mot de passe, il est secret.

Nico : Oui ! Mais non ! En fait, nous, on aura accès à tout derrière. Il n’y a qu’une seule manière de se protéger des administrateurs systèmes c’est le chiffrement de point à point, donc de personne à personne. Quand la donnée sort de chez vous elle va être chiffrée donc quand elle va arriver chez nous on n’a accès à rien et, normalement, on n’a même pas accès à ton mot de passe, en fait il est stocké chez toi. C’est lui qui sert à faire le chiffrement ou autre, mais nous, on n’aura absolument aucune vision dessus.

Luc : Par contre, pour tout l’usage des outils, de mails, de réseaux sociaux, de ceci et cela, c’est un logiciel qui tourne sur un gros ordinateur qu’on appelle un serveur mais qui est un ordinateur et les gens qui maîtrisent cet ordinateur peuvent accéder à, à peu près tout, voire tout sur cet ordinateur-là.

Nico : Oui, parce que de toute façon au mieux on change ton mot de passe et on se connectera avec. C’est aussi débile que ça. Il n’y a pas de protection en fait ; on a vraiment accès à tout ce à quoi on a envie dans le système de la base de données, etc., donc on peut faire vraiment ce qu’on a envie. Vous avez intérêt à avoir confiance en vos admins sys.

Luc : Quel est le pire truc que tu aies fait ?

Nico : Non ! Moi je suis un gentil !

Manu : Ils disent ça, de toute façon !

Nico : On a tous fait des conneries parce que, effectivement, on manipule des données qui sont très sensibles. On fait des sauvegardes généralement. La plupart du temps ce sont des problèmes de sauvegarde : la sauvegarde on va devoir la sortir, l’envoyer quelque part. En fait les données restent dans un endroit où elles ne devraient pas être. Tout le monde s’est retrouvé avec un disque dur à la maison avec des données de l’entreprise ou autre qui n’auraient jamais dû finir là ! Quand on s’en rend compte et qu’on corrige le problème ça va bien, mais quand le disque reste là pendant dix ans et qu’après, déménagement ou autre, il finit dans une benne ! Eh bien ça finit dans la nature et il y a eu plusieurs cas comme ça où les gens ont bien rigolé en récupérant des disques dans des poubelles.

Nolwenn : Après, ce qui peut être amusant aussi, c’est quand on pense être sur sa machine de développement et on est en plein dans la base de données en prod.

[Rires]

Nico : Ça arrive aussi !

Manu : De grands pouvoirs impliquent de grandes erreurs !

Nico : Je crois que c’est bien résumé. C’est vrai que quand on merde ça se voit aussi très violemment !

Luc : Ce que voulait dire Nolwenn c’est qu’en gros on travaille dans un périmètre qu’on pensait être un périmètre de test.

Nolwenn : Oui. C’est un environnement qu’on est censé maîtriser, qui n’est pas ouvert et accessible aux autres, du coup on fait notre tambouille, on fait nos tests, on casse, ce n’est pas grave parce que c’est sur notre machine à nous, ça n’impacte pas les utilisateurs. Mais forcément, quand on est dans un terminal, qu’on a mal configuré le terminal et qu’on pense être sur sa machine, on fait un petit DROP TABLE [1] et oups ! ce n’était pas ça !

Luc : Et on pète tout !

Mag : Attends ! Ça veut dire, Nolwenn, que toi aussi tu es admin sys ?

Nolwenn : D’après certaines personnes oui. Je n’ai pas vraiment de formation d’administration systèmes, mais apparemment il n’y a pas grand monde qui a vraiment de formation en administration systèmes.

Manu : Oui, ça doit s’apprendre sur le tas, à priori.

Nolwenn : Moi j’ai appris sur le tas. À priori on me fait à peu près confiance pour mettre en place les applications sur les serveurs, donc…

Manu : Ça veut dire que tu es rentrée dans la grande confrérie ou « consœurerie », la grande sororité, je crois. Non ? Comment on dit ?

Luc : Ça va être compliqué ! Tu en es quoi !

Nolwenn : Voilà ! J’en suis.

Nico : C’est vrai qu’il y a tellement de technos, en fait, et d’environnements différents. Quasiment chaque poste est précis pour un domaine ou une application dans une entreprise. Du coup il n’y a pas vraiment de formation existante. On va apprendre des grandes bases de réseaux ou de gestion de machines mais après, tout le reste, il faut l’apprendre sur le tas et s’adapter à chaque logiciel qu’on va mettre en place.

Mag : Et puis ça évolue super vite !

Nico : Oui. Deux ans en arrière c’est complètement obsolète. On compte les technos en mois ou en semaines ; ça change vraiment tous les jours.

Manu : Que ce soit suite à une formation ou sur le tas, on vous a fait signer un papier, faire une promesse ? Vous avez tendu la main sur la bible et vous avez dit : « Je jure de ne pas faire de mal » ?

Luc : On va arrêter avec le côté religieux !

Nico : Pas vraiment en fait. C’est vrai qu’on a assez rapidement les mains sur les manettes d’à peu près tout et il n’y a pas de charte de déontologie sinon ce qui est, on va dire, communément admis par le métier et qu’on essaye de nous inculquer un peu dans les écoles ou pas. Mais on n’a pas d’équivalent, par exemple, à l’ordre des médecins ou l’ordre des juristes ; il n’y a pas de prestation de serment. C’est « Tiens ! Vas-y ! Voila le mot de passe root [2] et démerde-toi !

Luc : Qu’est-ce qu’un admin sys mal intentionné pourrait faire ?

Nico : Lire l’intégralité de vos mails, récupérer tous vos dossiers, modifier votre PC.

Luc : Mais moi je n’ai rien à cacher !

Nico : Dans le milieu professionnel ce n’est pas trop problématique parce que, généralement effectivement, ce sont des données professionnelles dont tout le monde est à peu près au courant. Il n’y a pas d’échange de données.

Luc : Tu pourrais les vendre à la concurrence.

Mag : Nolwenn n’est pas d’accord.

Nolwenn : Je suis sûre que mes collègues biologistes seraient ravis que je récupère les données de leurs derniers travaux de recherche et que je les balance au tout venant !

Nico : Il ne faut pas les sortir de la boîte, on est d’accord. Mais le fait d’accéder à la messagerie de quelqu’un ça ne va pas contenir des données auxquelles normalement on n’aurait jamais dû avoir accès et on ne fera pas de mal avec.

Par contre oui, si on veut revendre la base clients, si on veut faire du mal à d’autres personnes, on parle aussi de modifier les boîtes mail. Il y a déjà eu le cas d’administrateurs systèmes qui ont été mis sous pression par leur entreprise qui voulait licencier quelqu’un leur disant « vas-y, tu vas truander la boîte mail » ou « tu vas supprimer ce mail-là parce qu’il me dérange, etc. », eh bien oui, on peut le faire. Il n’y a pas d’autorité de contrôle. En théorie on est censé être indépendant de la direction. Il y a la CNIL, des fois, qui a aussi son mot à dire là-dessus. On a des contre-pouvoirs, par exemple sur les outils de surveillance dans les entreprises où, théoriquement, on doit avoir des déclarations à la CNIL ou, s’il y a des problèmes, on doit faire des remontées au CE, au CHSCT, etc.

Luc : Les salariés doivent savoir comment on les surveille.

Nico : Comment on les surveille et ce qu’on a le droit de faire ou pas.

Mag : CHSCT ?

Nico : CHSCT, le comité d’hygiène, de sécurité et des conditions de travail.

Mag : Et le deuxième que tu as cité ?

Nico : Le CE c’est le comité d’entreprise.

Mag : C’est trop simple !

Nico : Voilà ! Ou les délégués du personnel. Mais c’est vrai qu’il n’y a pas d’autorité indépendante pour gérer ça et on reste en plus, de toute façon, toujours sous la direction de la direction, donc s’ils veulent nous licencier ou faire du chantage ou autre, eh bien ils peuvent.

Manu : Un administrateur système mal intentionné pourrait introduire des informations nouvelles, pas forcément à la demande de sa hiérarchie, mais juste parce qu’il envie de faire tomber quelqu’un, un de ses chefs, et il pourrait introduire des données pédopornographiques ou des choses comme ça assez facilement.

Luc : On pourrait soudain se retrouver à avoir quelque chose à cacher alors qu’on n’était même pas au courant !

Nico : C’est ça ! Ou générer du trafic par exemple vers des sites pornographiques au boulot et dire « voilà regardez ». Il n’y a pas besoin de les générer, il suffit de dire à la direction « voyez, regardez, il a consulté ce site-là à telle heure ». L’admin sys est le seul à être capable de sortir les données donc c’est facile de lui faire dire ce qu’il veut.

Nolwenn : Et un fichier texte, c’est très facile à modifier !

Nico : On a intérêt à avoir une sacrée éthique, en fait, quand on est dans ce métier-là. Malheureusement il y en a très peu. Il y a beaucoup de gens qui sont là parce que ça ramène de l’argent à la maison.

Luc : Il faut bouffer.

Nico : Voilà ! Il faut bouffer, mais on devrait avoir une éthique, normalement, s’interdire de faire quelque chose. Être lanceur d’alerte aussi en allant dire « ma boîte me demande de faire des trucs pas cools », le signaler aux forces de l’ordre ou, je ne sais même pas à qui d’ailleurs, pour éviter ces dérives.

Manu : Là on parle d’un point de vue théorique, mais il y a déjà eu des scandales réels qui se sont déroulés ?

Nico : On en a eu un. C’était dans l’affaire Snowden, en fait, où les personnes qui avaient accès aux bases de données qui étaient collectées par la NSA, donc Facebook et autres, s’en servaient pour savoir « tiens, telle personne m’intéresse », généralement c’était des nanas bien sûr, pour savoir leurs centres d’intérêt ou à quelle heure elles rentraient chez elles ou autre. Il y a eu aussi des cas de flics en France, je crois.

Luc : Il y a un cas récemment. Je ne sais plus si c’est un gendarme ou un policier.

Nico : Qui se servait de la base pour récupérer l’adresse de telle ou telle personne qui l’intéressait, qu’il avait vue sur une caméra de vidéosurveillance.

Luc : Surveiller son ex-femme aussi, l’activité de son ex-femme et avoir des infos sur les femmes qu’il voulait draguer.

Nico : Du coup, dans ces cas-là, il n’y a même pas besoin forcément d’être administrateur système, en fait il suffit juste d’avoir suffisamment d’accès sur le système pour avoir accès aux données et s’amuser avec.

Luc : La différence c’est que l’administrateur système peut créer les données de toutes pièces et il peut effacer ses traces.

Nico : Oui. Parce qu’on sait exactement comment ça marche. Comme on a accès à tout on sait aussi où vont être les journaux, par exemple, du système.

Luc : C’est ça le côté divin, c’est que tu peux créer de la réalité.

Nico : Voilà, on peut vraiment créer. C’est nous qui mettons en place le système, qui faisons l’audit, l’analyse, les extraits de données, les backups, tout, en fait ce dont on a envie. Il y a certaines solutions pour éviter que l’administrateur système ait accès à tout. Par exemple mettre les journaux systèmes sur des machines auxquelles lui n’a pas accès et que seulement les autorités ou autres vont pouvoir contrôler, en gros un contrôle des contrôleurs. Mais ce n’est généralement pas mis en œuvre parce que ça coûte cher, ce n’est pas facile d’accès, l’avantage n’est pas forcément immédiat, on ne voit pas l’utilité tout de suite. Donc ce sont des systèmes qui existent assez rarement dans l’entreprise.

Luc : Je me souviens d’une histoire qui a peut-être quelques années : dans une université américaine, le type qui maîtrisait le système d’information est parti fâché donc il avait mis des mots de passe partout et en gros, il s’est barré, et plus personne n’avait accès à rien !

Manu : Il me semble que c’était une ville genre Los-Angeles ou un truc comme ça. En fait on lui avait demandé de faire des choses avec lesquelles il n’était pas d’accord, des choses qu’il considérait dangereuses, donc il a tout bloqué en mode « il n’y a plus que moi qui aie le mot de passe et si vous voulez que je vous le relâche, eh bien il va falloir… » Il a fait tout un scandale. Effectivement, je crois que la municipalité était en tort par rapport à ce qu’elle demandait, mais lui-même était vraiment dans l’illégalité parce qu’il bloquait plein de systèmes qui étaient nécessaires au fonctionnement de la ville.

Luc : Du coup on pourrait avoir la même avec une rançon. Le type se barre à l’étranger et il demande à être payé.

Nico : On a aussi eu des cas d’administrateurs système qui sont licenciés dans des conditions pas forcément géniales alors qu’ils n’avaient rien fait. Du coup ils ont gardé leurs accès parce que derrière il n’y avait pas d’administrateur système pour les révoquer.

Manu : Et puis c’est facile de mettre une porte dérobée !

Nico : Des portes dérobées ou autres, ou un compte qui traîne dans un coin et, du coup, une fois qu’il a été licencié il s’est connecté, il a flingué toutes les machines de tout le parc, backups compris parce qu’il savait où c’était et voilà !

Luc : La porte dérobée c’est un truc. Je connaissais un admin sys qui arrive dans un nouveau boulot et, au bout de quelques mois, il soulève une dalle et là il trouve un PC, un PC entier qui était caché sous le plancher, qui était une passerelle pour un mec qui avait bossé là avant ; c’était un truc d’infrastructure pour accéder à Internet il y a longtemps, à l’époque où Internet c’était lent.

Nico : C’est vrai que c’est un métier qui est assez intéressant pour ça, mais aujourd’hui il n’y a quasiment pas de cadre législatif. C’est en autonomie, on fait avec les moyens du bord. C’est un métier qui est assez mal vu justement aussi parce que, quand ça marche bien, on a l’impression qu’on ne sert à rien et, quand ça ne marche pas, on a l’impression qu’on n’a pas fait notre boulot. Donc on a tendance à toujours être décrié ou autre.

Mag : Ou vous passez pour des sauveurs parce que vous avez réussi à sauver !

Luc : Oui, mais ça n’aurait jamais dû tomber en panne !

Nico : Voilà. On est souvent obligé de galérer pour aller récupérer de l’argent pour une nouvelle machine ou une sauvegarde ou autre. On a vraiment l’impression d’être des boulets morts, généralement, dans la boîte : peu de moyens, peu d’accompagnement, peu de formation. Ce sont métiers qui sont assez compliqués quand même.

Manu : Moi qui suis dans une autre branche et justement souvent en opposition : je suis développeur et on se bat avec les administrateurs système parce qu’ils sont très conservateurs, ils veulent que ça conserve le fonctionnement actuel. Et moi qui arrive avec des nouvelles propositions à chaque fois, des changements, des évolutions qu’on me demande de faire, bien sûr, et qui sont vachement bien, forcément, puisque c’est moi qui les fais, eh bien je me tape la tête avec les admins système en permanence parce que eux veulent que ça continue à fonctionner et mes nouvelles fonctions, pour eux, ce sont des nouveaux bugs. C’est énervant quand même !

Nico : C’était vrai il y a quelques années mais maintenant ça a un peu changé. On est quand même plus dans une mouvance un peu plus agile, mais c’est vrai que les admins sys sont très frileux au moindre changement parce que si ça pète, ça va être leur problème : ce sont eux qui vont faire les astreintes, ce sont eux qui vont devoir réparer le bordel. Donc oui, ils n’aiment pas quand on vient leur changer le système.

Nolwenn : Oui, enfin moi personnellement au travail, j’aimerais bien qu’on change mon système sur ma machine, ne serait-ce que mettre à jour les applications !

Luc : Les mises à jour ça ne sert à rien ! Tant que ça marche ! Plus sérieusement qu’est-ce qu’il faudrait ? Un droit au secret professionnel comme dans d’autres professions ?

Nico : Le secret professionnel existe déjà à moitié : l’entreprise ne peut pas demander n’importe quoi à un administrateur système. C’est vrai que concrétiser ça proprement dans une corporation comme il existe avec le serment d’Hippocrate ou le serment du barreau…

Manu : Et avoir des relations avec le droit des correspondances, le droit de la poste notamment.

Nico : Essayer d’améliorer ça pour rendre l’administrateur plus autonome et surtout avoir des vrais moyens d’alerte et de contrôle indépendants de la direction, pour ne pas subir de pressions et pouvoir faire son boulot correctement sans faire n’importe quoi.

Luc : On se retrouve la semaine prochaine. Si d’ici là vous voyez des trucs bizarres dans vos mails c’est sans doute la faute de Nicolas qui s’amuse un petit peu avec votre vie privée. Bonne semaine à tous.

Mag : Salut.

Manu : À la semaine prochaine.

Nolwenn : Salut.